Японский сео вирус (Japanese SEO Hack) и как я с ним боролся

Приветствую друзья. Сегодня я расскажу поучительную историю о том, как я боролся с т.н. японским вирусом на сайте клиента, как я позже узнал его название Japanese SEO Hack.

Если кто не знает что это такое, рассказываю. Это достаточно противная, а главное, поначалу незаметная пакость, которая может сильно испортить жизнь владельцу сайта.

Чем опасен Japanese SEO Hack

Этот японский вирус очень хорошо умеет маскироваться, как настоящий ниндзя. Владелец может долгое время не подозревать о том, что его сайт хакнут. Заметить что сайт заражен можно по следующим признакам:

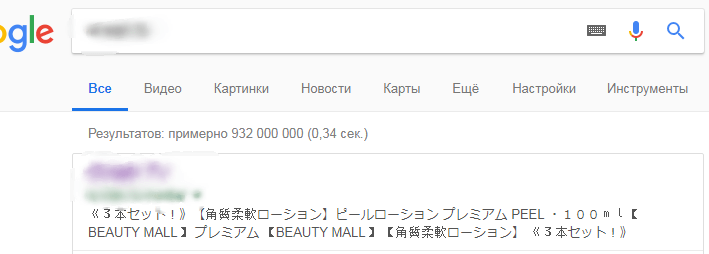

- В индексе поисковиков резко выросло количество страниц сайта, буквально десятки и сотни тысяч новых страниц врываются в индекс (гугла) за считанные дни.

- В поисковой выдаче гугла сниппеты ваших страниц выдаются на японском языке, при том что сайт полностью на русском:

- При просмотре страницы глазами Гугл бота вдруг выясняется, что вначале страницы идет куча непонятного контента на японском языке (реклама, ссылки, картинки и т.д.). При этом глазами обычного посетителя сайт абсолютно нормальный, никаких изменений не видно.

- У вас сильно вырастает нагрузка на хостинге, это и немудрено — поисковые роботы усердно сканируют сотни тысяч страниц, создавая серьезную нагрузку на ресурсы сервера. Так же в статистике сканирования сайта в инструментах вебмастера гугла можно заметить резкий рост графиков нагрузки, проиндексированных страниц и т.д.

- Появляются непонятные файлы в директории сайта (об этом ниже)

Т.е. Japanese SEO Hack использует ваш сайт для продвижения страниц и товаров злоумышленника в Японии, подменяя контент на основных страницах для Гугла, а так же генерирует очень много мусорных страниц с рекламой и буквально превращает сайт в спам помойку.

Чем это чревато думаю сами понимаете — сайт теряет траст, теряет позиции или даже получает санкции от поисковиков, и как следствие посещаемость, а вместе с ней и доход.

Насколько я успел понять, взломщиков интересуют в первую очередь сайты с международными доменами, типа com, net, tv и т.д, возможно потому, что им легко присвоить таргетинг в настройках Гугла.

Сразу предупреждаю, если вы не знаете что такое php и не разбираетесь в структуре движка вордпресса, то лучше обратитесь к специалистам. Либо в срочном порядке начинайте изучать PHP для начинающих, WebShake в помощь.

Какие файлы заражает Japanese SEO Hack

После того как мне скинули скриншот с японским сниппетом, я понял чем пахнет дело.

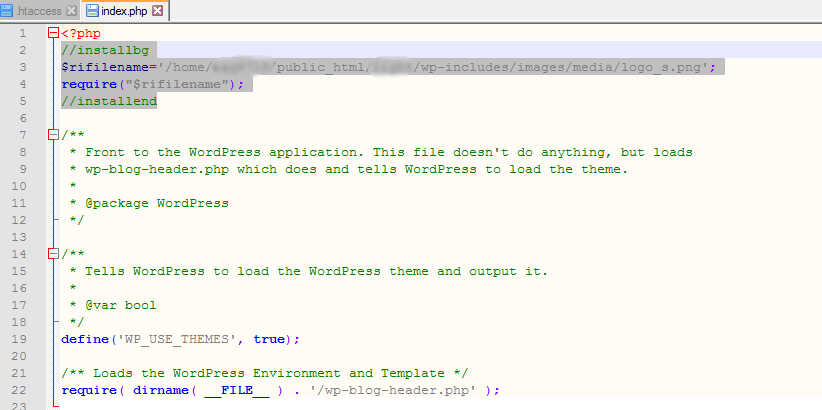

- Первым делом прошелся по всем файлам на хостинге, и обнаружил новые, которых быть не должно, а так же изменения в некоторых php файлах движка. В корневом каталоге сайта был изменен index.php, а именно дописана строчка вначале, подгружающая вредоносный код на страницу. Так же изменены права доступа к файлу на 755

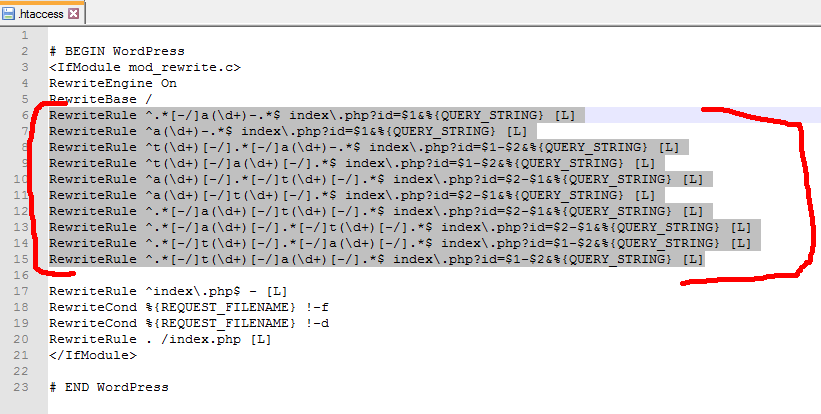

- Изменен файл .htaccess с серверными настройками, там дописывались строчки вредоносного кода между рабочими командами движка. Изменены права доступа на 755

- Появилась папка sitemap в корне, внутри которой лежало десяток довольно крупных файлов с картами вида sitemap1, sitemap2 и т.д.. В них ссылки на сотни тысяч сгенерированных мусорных страниц на зараженном сайте, с японской чухнёй, именно через эти карты гугл подгружал новые страницы и индексировал их, очень быстро засоряю выдачу.

- В папке wp-includes/images/media обнаружились 3 новых объекта, замаскированных под картинки с названиями log_s.png, logo_s.png и mb_s.png. Однако никакие это не картинки, открыв эти файлы в текстовом редакторе, сразу становится ясно, что это и есть основные вредоносные скрипты, выполняющие всю грязную работу.

- Если не ошибаюсь, то что-то еще вредоносное находил в папке wp-admin. Однако это не имеет большого значения, потому что при лечении все это дело сносится к хренам собачьим одним махом, и заливается чистая копия из официального хранилища ВП.

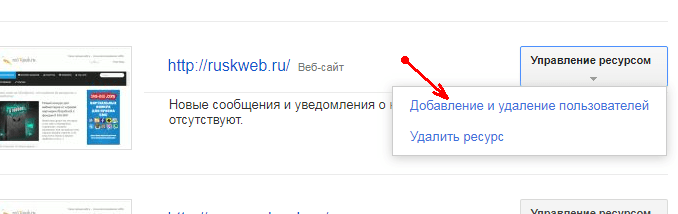

- Самое интересное — в корне также обнаружился файлик с ключом подтверждения для управления сайтов в инструментах вебмастера Гугла. Зайдя там в настройки действительно офигел — какой-то японский товарищ значился вторым владельцем ресурса. Он сменил таргетинг сайта на Японию, а также добавил вирусные карты сайта для индексации спама, какой заботливый.

Что примечательно, к папке wp-content вирус не притронулся, насколько я смог изучить его поведение, т.е. ни плагины, ни шаблон, ни медиафайлы не были заражены.

Как лечить японский вирус на сайте

Проще всего найти в архивах не зараженные бэкапы и откатить файлы сайта до этого состояния, затем капитально его почистить, сменить пароли, сделать обновления и т.д.

Но не всегда под рукой имеется чистая копия, поскольку заражение сайта могло произойти очень давно и не было сразу обнаружено. Это был случай клиента, и вот что я делал. Просто взять и удалить файлы вируса не получится, он их успешно восстанавливает и по новой перезаписывает настройки в .htaccess. и index.php, нужно действовать комплексно:

- На всех сайтах аккаунта был установлен скрипт Ai-Bolit и через него обнаружены все потенциальные дыры а так же подозрительные скрипты и файлы. Так же были запущены серверные антивирусы.

- Удалена папка sitemap с вирусными картами.

- Удалены полностью папки wp-admin, wp-includes, и файлы движка в корне сайта, кроме папки wp-content и wp-config.php, в нем только соли поменял. Перезаписаны на новые чистые файлы из оф. сайта последней версии WordPress.

- Удален лишний код из .htaccess. и index.php.

- Изменены права доступа к файлам .htacess и index.php.

- Отключены и удалены подозрительные и дырявые плагины. Если дырявый шаблон, то нужно срочно менять его.

- Изменены все пароли на хостинге, ftp, и админках пользователей.

- Удалены карты сайта из инструментов вебмастера гугла.

- Установлены более строгие настройки безопасности в плагинах и на хостинге.

- Удален файл подтверждения для гугл вебмастерс. В самой панели таргетинг изменен обратно на Россию, а левого владельца отключил от доступа. Делается это так:

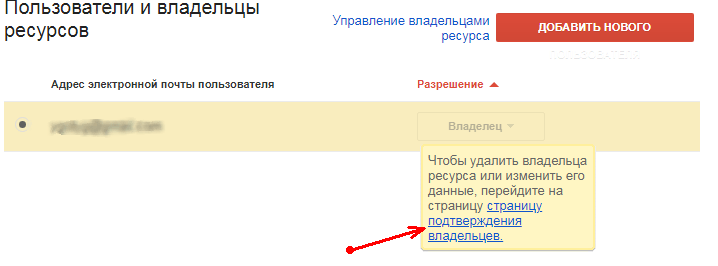

1. Выбираем нужный сайт в панеле Гугл Вебмастер и жмем выпадашку Управление ресурсом. 2. Находим в списке левый емейл и жмем выпадашку Владелец, затем по гиперссылке «Страница подтверждения владельцев»

2. Находим в списке левый емейл и жмем выпадашку Владелец, затем по гиперссылке «Страница подтверждения владельцев»

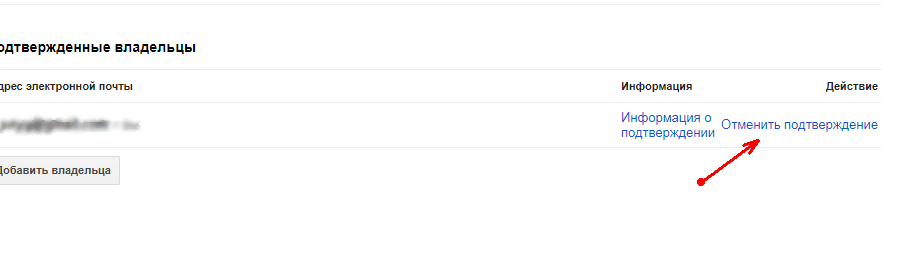

3. Жмем кнопку Отменить подтверждение и немного ждем, пока гугл обновит настройки. Все, теперь только мы являемся законными владельцами сайта. Можно отправить по новой на переиндексацию страницы, которые успели изменить сниппет на японский. Все остальные мусорные страницы постепенно выпадут из индекса гугла, поскольку будут отдавать 404 код.

Все, теперь только мы являемся законными владельцами сайта. Можно отправить по новой на переиндексацию страницы, которые успели изменить сниппет на японский. Все остальные мусорные страницы постепенно выпадут из индекса гугла, поскольку будут отдавать 404 код.

Может быть что-то еще делал, сейчас уже не помню точно всей цепочки, сидел сутки без сна на нервах) Но вроде бы все основные шаги описал, надеюсь они помогут кому-то еще вылечить японский вирус.

Что еще могу посоветовать владельцам сайтов и админам

- Регулярно делайте бэкапы файлов сайта и базы данных, и храните их у себя как минимум за последние пол года, не надейтесь только на своего хостера. Не все хостеры одинаково полезны)

- Регулярно обновляйте движок, плагины и шаблон (если он обновляемый).

- Используйте сложные пароли и не храните их на листочке, приклеенном к монитору, особенно в офисе)

- Используйте плагины безопасности, типа iThemes Security, которые помогут защититься от брутфорса и некоторых других попыток взлома.

- Не используйте малознакомые плагины и шаблоны, особенно скачанные с левых сайтов, а не с официального сайта WordPress.

- Предохраняйтесь, т.е. заходите на сайт только с компьютеров и телефонов, защищенных надежным антивирусом, не гуляйте по даркнету, не качайте ломаные программы, мутные торренты и т.д.

- Помните, что даже все эти правила не гарантируют 100% защиты от взлома или проникновения вирусов на ваш сайт. Поэтому в случае чего не паникуйте, обращайтесь к специалистам как можно скорее, если не получается самостоятельно исправить проблему.

Всем удачи, берегите себя и свои сайты)